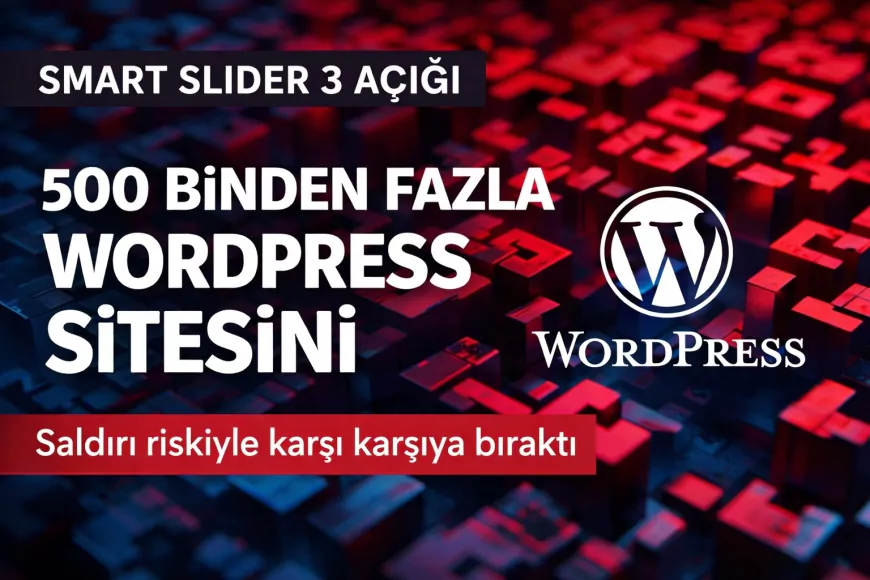

SMART SLIDER 3 AÇIĞI 500 BİNDEN FAZLA WORDPRESS SİTESİNİ SALDIRI RİSKİYLE KARŞI KARŞIYA BIRAKTI

WordPress’in yaygın eklentilerinden Smart Slider 3’te tespit edilen kritik güvenlik açığı, düşük yetkili kullanıcıların sunucudaki hassas dosyalara erişmesine imkan tanıyor. 500 binden fazla sitenin hâlâ risk altında olduğu belirtilirken uzmanlar acil güncelleme çağrısı yaptı.

WordPress altyapısında yaygın olarak kullanılan Smart Slider 3 eklentisinde tespit edilen güvenlik açığı, yüz binlerce internet sitesini etkileyen ciddi bir risk oluşturdu. CVE-2026-3098 koduyla takip edilen açık sayesinde, yalnızca “abone” seviyesinde yetkiye sahip kullanıcıların bile sunucu üzerindeki kritik dosyalara erişebildiği bildirildi.

Güvenlik araştırmacısı Dmitrii Ignatyev tarafından keşfedilen açık, eklentinin 3.5.1.33 ve önceki tüm sürümlerini kapsıyor. Açığın, eklentideki AJAX tabanlı dışa aktarma işlemlerinde yetki kontrolünün eksik olmasından kaynaklandığı ifade edildi.

“Herhangi bir dosya türü okunabiliyor”

WordPress güvenlik firması Defiant bünyesinde görev yapan araştırmacı István Márton, açığın teknik boyutuna ilişkin şu değerlendirmeyi yaptı:

“Bu fonksiyon, güvenlik açığı bulunan sürümde herhangi bir dosya türü ya da kaynak kontrolü içermiyor. Bu durum yalnızca görsellerin değil, .php dosyalarının da dışa aktarılabilmesine neden oluyor.”

Márton, bu zafiyetin sonuçlarına dikkat çekerek,

“Bu açık, düşük yetkili kullanıcıların bile sunucudaki herhangi bir dosyayı okuyabilmesini mümkün kılıyor. Özellikle wp-config.php dosyasına erişim, veritabanı kimlik bilgileri ve kriptografik anahtarların ele geçirilmesi anlamına geliyor.” ifadelerini kullandı.

500 binden fazla site risk altında

Smart Slider 3 eklentisinin dünya genelinde 800 binden fazla aktif kurulumda kullanıldığı belirtilirken, WordPress istatistiklerine göre en az 500 bin sitenin hâlâ güncellenmemiş ve savunmasız olduğu kaydedildi.

Açık, 23 Şubat’ta raporlanmasının ardından geliştirici firma Nextendweb tarafından 2 Mart’ta doğrulandı. Soruna yönelik düzeltme ise 24 Mart’ta yayımlanan 3.5.1.34 sürümüyle kullanıma sunuldu.

Uzmanlar, açığın henüz aktif olarak istismar edildiğine dair bir bulgu olmadığını ancak durumun hızla değişebileceğini vurguladı. Güvenlik araştırmacıları, site yöneticilerine yönelik olarak

“Güncellemelerin geciktirilmesi, veri ihlali ve site ele geçirilmesi riskini artırır.” uyarısında bulundu.

Ajans Expres Gazetesi